Araştırmacılar, Bulut Barındırılan Yapay Zeka Modellerini Hedefleyen 'LLMjacking' Şemasını Ortaya Çıkardı

13.05.2024

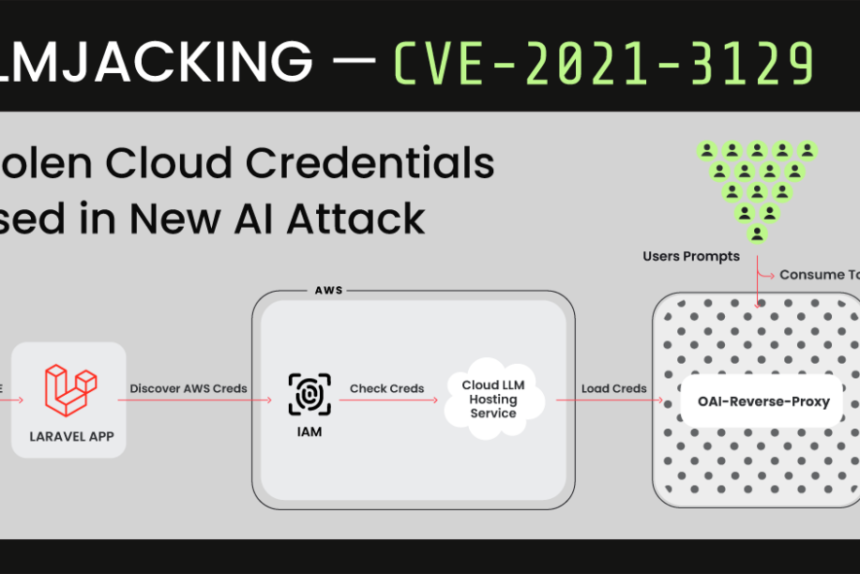

Siber güvenlik araştırmacıları, large language model (LLM) hizmetlerini hedef alan yeni bir saldırıyı ortaya çıkardı. Bu saldırı, çalınmış bulut kimlik bilgilerini kullanarak diğer tehdit aktörlerine erişim satmayı amaçlayan bir dizi hedef bulut sahibi kuruluşunu hedef alıyor. Saldırı, Laravel Framework'ün savunmasız sürümlerini çalıştıran sistemlere ilk erişimi elde etmek için kullanılıyor (örneğin, CVE-2021-3129). Bir kez içeri girince, saldırganlar bulut kimlik bilgilerini dışarı aktarıyor ve bulut sağlayıcıları tarafından barındırılan yerel LLM modellerine erişmeye çalışıyorlar. Son zamanlarda, bir yerel Claude (v2/v3) LLM modeli Anthropic tarafından hedef alındı.

Saldırganlar, Anthropic, AWS Bedrock, Google Cloud Vertex AI, Mistral ve OpenAI gibi sunulanlar için anahtarları doğrulayan bir açık kaynaklı Python betiği de dahil olmak üzere çeşitli araçlar kullanıyorlar. Doğrulama aşamasında, meşru LLM sorguları yapılmaz; bunun yerine, çalınan kimlik bilgilerinin yeteneklerini ve ilişkili kotaları belirlemeye odaklanılır. Ayrıca, saldırganlar, LLM API'leri için ters proxy sunucusu olarak işlev gören oai-reverse-proxy adlı bir açık kaynaklı araç kullanıyorlar, bu da onlara kimlik bilgilerini doğrudan ortaya çıkarmadan erişimlerini paraya dönüştürme potansiyeli sağlayabilir.

Farkedilmekten kaçınmak için, saldırganlar etkilenen kimlik bilgilerini kullanırken faaliyetlerini gizlemeyi amaçlayarak sorgulama kayıt ayarlarını sorgularlar. Bu yaklaşım, bulut hesabı sahibinin finansal yükünü taşırken LLM erişimini sömürmelerine izin veren geleneksel saldırılardan bir değişiklik olarak nitelendirilebilir.

Sysdig'e göre, böyle bir saldırı, kurban kuruluş için önemli LLM tüketim maliyetlerine neden olabilir ve günlük 46.000 doları aşabilir. Kotaları maksimuma çıkarmak, ayrıca saldırıya uğrayan kuruluşun LLM modellerini etkin bir şekilde kullanmasını engelleyerek meşru iş operasyonlarını da bozabilir.

Bu tür tehditleri azaltmak için, kuruluşların ayrıntılı kayıt tutma uygulamaları ve herhangi bir şüpheli veya yetkisiz faaliyeti izlemek için bulut günlüklerini izlemesi önerilir. Ayrıca, başlangıç erişimini önlemek için sağlam bir zayıflık yönetimi süreci oluşturulmalıdır.